加固网站服务器避免被黑客攻击的方法:1。防止数据库被非法下载。需要网站服务器添加mdb的扩展映射进行防御;2。防止网站服务器上传恶意文件或程序。从而有效降低网站服务器被攻击的风险。

具体内容如下:

1。防止数据库被非法下载

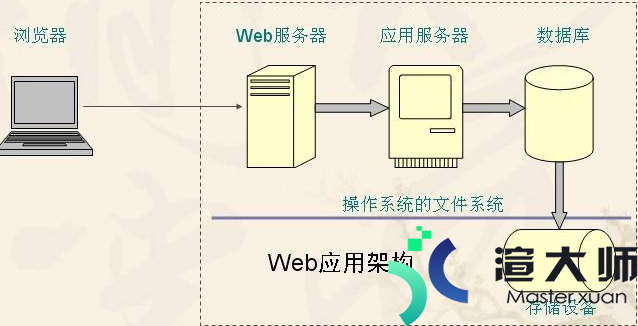

应当说。有一点网络安全的管理员。都会把从网上下载的网站程序的默认数据库路径进行更改。当然也有一部分管理员非常粗心。拿到程序直接在自己租用的服务器上进行安装。甚至连说明文件都不进行删除。更不要说更改数据库路径了。这样黑客就可以通过直接从源码站点下载网站源程序。然后在本地测试找到默认的数据库。再通过下载数据库读取里面的用户信息和资料(一般是经过MD5加密的)找到管理入口进行登陆获得webshell。还有一种情况是由于程序出错暴出了网站数据库的路径。那么怎么防止这种情况的发生呢?我们可以添加mdb的扩展映射。

打开IIS添加一个MDB的映射。让mdb解析成其他下载不了的文件:“IIS属性”—“主目录”—“配置”—“映射”—“应用程序扩展”里面添加.mdb文件应用解析。至于用于解析它的文件大家可以自己进行选择。要访问数据库文件出现无法访问就可以了。

2。防止上传

针对以上的配置如果使用的是MSSQL的数据库。只要存在注入点。依然可以通过使用注入工具进行数据库的猜解。倘若上传文件根本没有身份验证的话。我们可以直接上传一个asp的木马就得到了服务器的webshell。

对付上传。我们可以总结为:可以上传的目录不给执行权限。可以执行的目录不给上传权限。Web程序是通过IIS用户运行的。我们只要给IIS用户一个特定的上传目录有写入权限。然后又把这个目录的脚本执行权限去掉。就可以防止入侵者通过上传获得webshell了。配置方法:首先在IIS的web目录中。打开权限选项卡。只给IIS用户读取和列出目录权限。然后进入上传文件保存和存放数据库的目录。给IIS用户加上写入权限。最后在这两个目录的“属性”—“执行权限”选项把“纯脚本”改为“无”即可。

最后提醒一点。在你设置以上权限的时候。一定要注意到设置好副目录的继承。避免所做的设置白费。

本文地址:https://gpu.xuandashi.com/52081.html,转载请说明来源于:渲大师

声明:本站部分内容来自网络,如无特殊说明或标注,均为本站原创发布。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。分享目的仅供大家学习与参考,不代表本站立场!